Die besten Kryptographie Zusammenfassungen

Kryptographie.docx

Kryptographie ist die Wissenschaft, die sich mit dem Verschlüsseln von Informationen befasst und ein Teilgebiet der Kryptologie bildet. Vertraulichkeit zu gewährleisten ist das Hauptziel der Kryptographie. Weitere Ziele, die erreicht werden können sind: Integrität, Authentizität und Verbindlichkeit. Damit du weißt, was es mit den Begriffen auf sich hat, wollen wir diese klären, bevor wir noch kurz auf den Unterschied zwischen Steganographie und Kryptographie eingehen.

Vertraulichkeit

Nur berechtigte Personen sind in der Lage, die Nachricht zu lesen. Durch das Verschlüsseln der Nachricht wird dies erreicht.

Integrität

Eine versendete Nachricht muss nachweislich vor Fälschung durch Dritte geschützt werden. Mittels eines Hashs kann die Integrität einer Nachricht überprüft werden.

Authentizität

Die Quelle einer Nachricht ist eindeutig identifizierbar. Um das zu ermöglichen, werden digitale Signaturen verwendet.

Verbindlichkeit

Beim Nachrichtenaustausch kann weder der Sender den Versand noch der Empfänger den Empfang einer Nachricht bestreiten.

Kryptographie ≠ Steganographie

Das Wort Kryptographie setzt sich aus den altgriechischen Wörtern kryptós und gráphein zusammen. Diese können mit geheim und schreiben übersetzt werden. Das heißt, bei der Kryptographie werden Informationen verschlüsselt und dadurch in ein unleserliches Format gebracht. Bei der Steganographie hingegen werden Informationen versteckt und nicht verschlüsselt. Steganós ist griechisch und bedeutet bedeckt, versteckt.

Klassische Kryptographie

Die Geschichte der Kryptographie beginnt bereits im alten Ägypten. Hier wurden die ersten einfachen kryptographischen Verfahren verwendet. Diese basierten auf Buchstabenvertauschungen. Zwei bekannte Beispiele sind Altbasch und die Cäsar Chiffre. Bei Altbasch wird die Reihenfolge der Buchstaben des lateinischen Alphabets umgekehrt und bei der Cäsar Chiffre werden die Buchstaben um drei Positionen weiter im Alphabet verschoben. Im Mittelalter spielte der Austausch von geheimen Nachrichten auch eine wichtige Rolle. Hier griffen Diplomaten auf kryptographische Verfahren, wie das Alphabetum Kaldeorum zurück, um den Briefverkehr zwischen den Fürstenhäusern zu schützen. Mit der weiten Verbreitung der Telegrafen Ende des 19. Jahrhunderts formulierte Auguste Kerckhoffs den Grundsatz der Kryptographie (Kerckhoff-Prinzip). Dieses besagt, dass die Sicherheit eines kryptographischen Algorithmus nur auf die Geheimhaltung des Schlüssels beruhen sollte und nicht auf die Geheimhaltung des Algorithmus selbst. Die sichersten kryptographischen Verfahren bauen heute auf diesem Prinzip auf.

Kryptographie während des Zweiten Weltkrieg

Im Zweiten Weltkrieg kam es vermehrt zum Einsatz von mechanischen und elektromechanischen Schlüsselmaschinen. Das sind Ver- und Entschlüsselungsverfahren, die nicht von Hand, sondern mittels einer Maschine durchgeführt werden. Im deutschen Geheimdienst war vor allem die Enigma im Einsatz, welche 1932 von Polen und 1939 von den Briten geknackt wurde.

Moderne Kryptographie

Mit dem Aufkommen des Internets und dem immer wichtiger werdenden Datenschutz kam der Durchbruch der Kryptographie. Kryptographie war nunmehr nicht nur Angelegenheit der Geheimdienste, sondern auch im Privatbereich war sie nun angekommen. Dieses Zeitalter wurde durch Claude Shannon eingeleitet, dem “Vater der mathematischen Kryptographie”. Sein bekanntestes Werk ist “Communication Theory of Secrecy Systems”. Die Entwicklung kryptographischer Verfahren, die auf komplexe Mathematik basierte, wurde wichtiger und es entstand die asymmetrische Verschlüsselung. Das erste moderne sichere Verschlüsselungsverfahren war der Data Encryption Standard (DES), welcher heute als unsicher gilt. Seinen Platz als Kryptographie-Standard hat der Advanced Encryption Standard (AES) eingenommen, welcher 2000 standardisiert wurde.

Im Studium lernst du zu Beginn in der Regel erst mal einige Begriffe kennen, die wichtig sind, um die Sachverhalte der Kryptographie besser zu verstehen. Anschließend beschäftigst du dich mit den Hauptthemen der Kryptographie. Um einen kleinen Einblick zu erhalten, welche Themen das wären hier mal eine unvollständige Aufzählung: symmetrische Verschlüsselung, asymmetrische Verschlüsselung, Hashfunktionen, Authentifikation, Schlüsselaustausch und Quantenkryptographie.

Eng mit der Kryptographie hängt die Mathematik zusammen. Daher lernst du, wenn du dich mit Kryptographie beschäftigst, auch Kerngebiete der diskreten Mathematik kennen. Zum Beispiel Graphen-, Codierungstheorie und Kombinatorik. An manchen Hochschulen gibt es für die Kryptographie und Diskrete Mathematik jeweils eine eigene Vorlesung.

Grundbegriffe der Kryptographie

Plaintext (Klartext)

Beim Plaintext handelt es sich um den lesbaren Text, welcher über ein Alphabet gebildet wird.

Chiffretext

Der verschlüsselte Plaintext wird Chiffretext bezeichnet und besteht aus Zeichen desselben Alphabets wie beim Klartext oder aus einem anderen Alphabet.

Transpositionschiffre

Bei Transpositionschiffren wird der Chiffretext durch Permutation der Zeichen des Plaintextes erzeugt. Hierbei bestehen Plaintext und Chiffretext aus demselben Alphabet.

Substitutionschiffre

Die Zeichen des Plaintextes werden durch Chiffretextsymbole, die in einer geheimen Tabelle festgelegt sind, ersetzt. Mittels dieser Tabelle kann ein Chiffretext auch wieder in Plaintext umgewandelt werden. Bei der Ersetzung der Zeichen gibt es zwei Arten:

Verschiebechiffre

Bei einem Verschiebechiffre werden die Zeichen des Alphabets um eine bestimmte Anzahl in eine Richtung verschoben und man erhält den Chiffretext. Um anschließend aus dem Chiffretext wird den Plaintext zu erzeugen, muss dieser Schritt einfach umgekehrt werden.

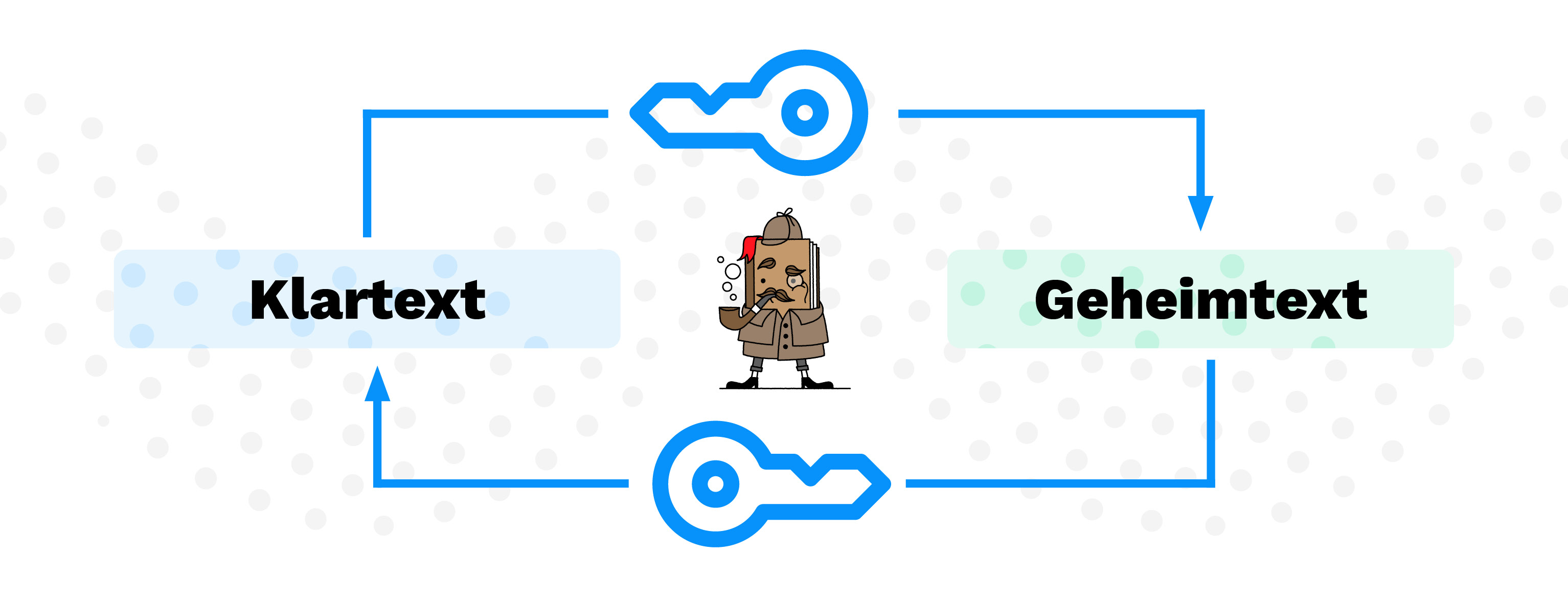

Symmetrische Verschlüsselung

Die symmetrische Verschlüsselung ist ein Verschlüsselungsverfahren, dass auf einem einzigen Schlüssel basiert. Dieser Schlüssel ist im Besitzt von beiden Kommunikationspartnern und muss geheim gehalten werden. Wenn Person A eine Nachricht mit seinem Schlüssel verschlüsselt, ist es Person B möglich, die Nachricht wieder problemlos zu entschlüsseln. Dieser Vorgang kann natürlich auch in umgekehrter Richtung stattfinden.

Symmetrische Verschlüsselungsverfahren sind sehr schnell und eignen sich dadurch zum Austausch von großen Daten. Ist der Schlüssel zusätzlich sehr lang, so ist das Verfahren auch sehr sicher. Jedoch gibt es ein Problem bei diesem Verfahren, das ist der Schlüsselaustausch. Bekannte symmetrische Verschlüsselungsverfahren sind DES, AES und Blowfish.

Asymmetrische Verschlüsselung

Mit der asymmetrischen Verschlüsselung wurde das Schlüsselaustauschproblem aus der Welt geschaffen. Statt einem Schlüssel wird nun ein Schlüsselpaar verwendet (öffentlicher und privater Schlüssel). Jeder Kommunikationspartner besitzt sein eigenes Schlüsselpaar. Der private Schlüssel muss geheim gehalten werden und der öffentliche Schlüssel steht über sogenannte Schlüsselserver allen zur Verfügung. Will Person A eine Nachricht an B senden, so nimmt A den öffentlichen Schlüssel von B und verschlüsselt damit seine Nachricht. B ist in der Lage, mit dem eigenen privaten Schlüssel die Nachricht wieder zu entschlüsseln. Falls Person B eine private Nachricht versenden will, so geht B genauso wie A vor, nur jeweils mit dem anderen Schlüssel. Die asymmetrische Verschlüsselung ist deutlich langsamer als die symmetrische Verschlüsselung und eignet sich dadurch nicht für große Daten. Dafür können damit digitale Signaturen erstellt werden. RSA, PGP und der Diffie-Hellman-Merkle sind asymmetrische Verfahren.

SSL-Verbindung

Jeder verwendet täglich das WWW und auch hier kommt Kryptographie zum Einsatz. Willst du zu einer Webseite eine sichere Verbindung aufbauen, solltest darauf achten, dass du eine Verbindung über https aufbaust. Dies ist vor allem sehr wichtig, sobald du auf der Seite Bankdaten und weitere private Daten hinterlegst. Hierbei handelt sich um eine http-Verbindung in Kombination mit SSL. Damit können sich der Webserver der Webseite und dein Computer gegenseitig authentisieren und es kann eine verschlüsselte Verbindung genutzt werden.

Elektronische Gesundheitskarte (eGK)

Im Bereich Gesundheit spielt Datenschutz eine wichtige Rolle, denn die hochsensiblen personenbezogenen Daten müssen gut geschützt werden. Das BSI (Bundesamt für Sicherheit in der Informationstechnik) möchte eine elektronische Gesundheitskarte rausbringen mit dem Hauptziel, lebenswichtige Patienteninformationen oder Medikationspläne dauerhaft und im Notfall schnell zur Verfügung zu stellen. Die aktuelle Gesundheitskarte kann zur Zeit als elektronische Visitenkarten angesehen werden, auf der personenbezogene Daten wie Adresse, Versichertenstatus und -nummer gespeichert sind. Falls es dich genauer interessiert, was das BSI vor hat, kannst du es hier nachlesen: Kryptografie im Alltag - die elektronische Gesundheitskarte (eGK).

Weitere Anwendungsgebiete

Kryptographische Verfahren kommen desweiteren in Messenger-Diensten zum Einsatz, um eine Ende-zu-Ende-Verschlüsselung anzubieten, beim Online-Banking und im Zusammenhang mit Kryptowährungen. Cloud-Dienste bieten die sichere Verwahrung der eigenen Daten an und auch E-Mails lassen sich mittlerweile mit zusätzlicher Software (PGP) verschlüsseln, unabhängig vom Mail-Provider.

Rechtslage

Die Grundhaltung gegenüber Kryptographie sieht in den Ländern sehr unterschiedlich aus. Auch innerhalb der EU unterscheidet sie sich. Oft haben Regierung und Gesellschaft nicht immer dieselbe Meinung, was häufig zu Debatten führt. In den USA unterliegt die Kryptographie zum Beispiel dem Exportbeschränkungsgesetz, da die Regierung in Notfällen schnellen Zugriff auf verschlüsselte Daten haben möchte. Sind die Daten erstmal verschlüsselt, gelingt es Behörden, diese bei sicheren Verschlüsselungsverfahren nur wieder mit dem privaten Schlüssel zu entschlüsseln. In Deutschland hingegen ist Kryptographie uneingeschränkt erlaubt und man darf die Herausgabe von Passwörtern verweigern. Dies könnte sich über die Jahre aber ändern, da die Gesetze in Bezug auf Kryptographie immer ständig angepasst werden.

Auf Studydrive findest du jede Menge Lernmaterialien, die dir bei der Kurs- oder Prüfungsvorbereitung helfen werden. Hier findest du Zusammenfassungen, Notizen, Lösungen zu vergangenen Prüfungen und Arbeitsblätter.